אבטחת אפליקציות ניידות: למה אתה צריך את זה ואיך להשיג את זה

מהי אבטחת אפליקציות ניידות?

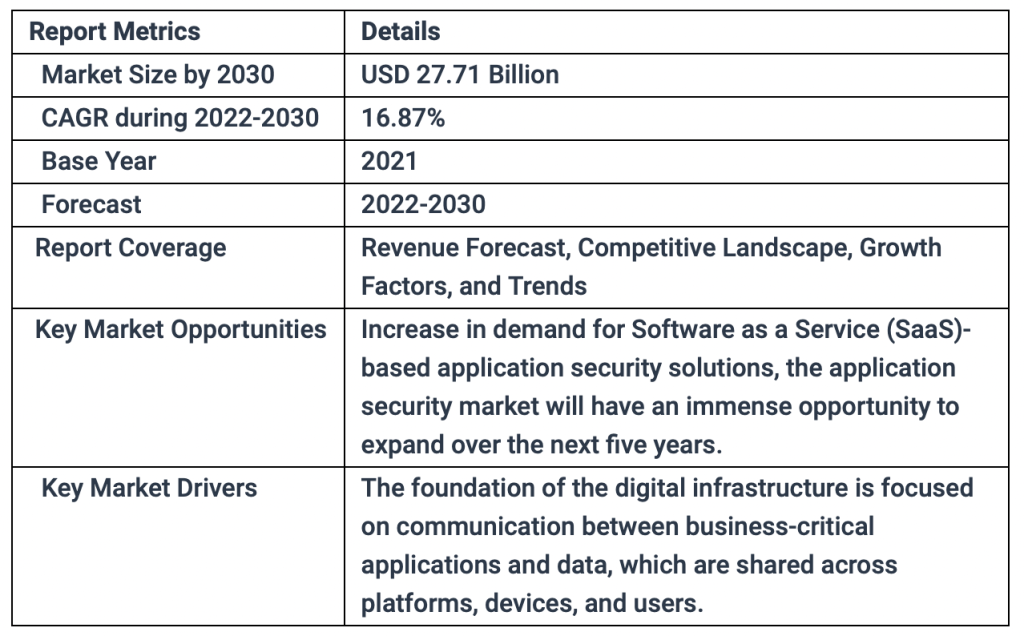

MAS מתייחס לצעדים שננקטים כדי להגן על אפליקציות ניידות וכל מידע שהן מנהלות מגישה לא מורשית, גילוי, הפרעה, שינוי או השמדה. זה כולל הגנה על הקוד, כמו גם על התקשורת בין המוצר עצמו לבין כל שירותי backend שהוא עשוי להתחבר אליהם. MAS כולל גם הגנה על המכשיר של המשתמש. זה חשוב כי סמארטפונים הם כיום חלק קריטי מחיינו הפרטיים והמקצועיים. הם מאחסנים ומעבדים את הפרטים האישיים והפיננסיים שלנו, ולעיתים קרובות משמשים כדי להתחבר לשירותי בנקאות, רשתות ארגוניות ומערכות אחרות.According to a report by MarketsandMarkets, the global MAS market size is expected to grow from USD 3 billion in 2019 to USD 7.2 billion by 2024. And it looks like the tendency is not going to change any time soon. According to this research, the global market for MAS is predicted to attain a valuation of around USD 27.71 Billion by the end of 2030.

- פרצות נתונים: אם תוקף מצליח לראות מידע רגיש (כגון פרטי התחברות או פרטים פיננסיים), הוא עשוי להיות מסוגל לגנוב אותו בסופו של דבר.

- זיהומי תוכנה זדונית: אתה מקל על תוקפים להתקין תוכנה זדונית על טלפון של משתמש, אשר גונבת מידע אישי חשוב, שולחת הודעות לא רצויות או מבצעת שיחות, או אפילו לוקחת שליטה מלאה על המכשיר, שזה התסריט הגרוע ביותר.

- תוקפים עשויים למצוא פרטים אישיים כדי לבצע רכישות או עסקאות, למשוך כסף, או לבצע פעולות אחרות שפוגעות באופן משמעותי בבעל הסמארטפון.

- אם מתרחשת פרצה כזו, היא עשויה גם לפגוע במוניטין של בעל המכשיר או בתדמית של מותג.

איך לדעת אם אפליקציה היא 100% בטוחה?

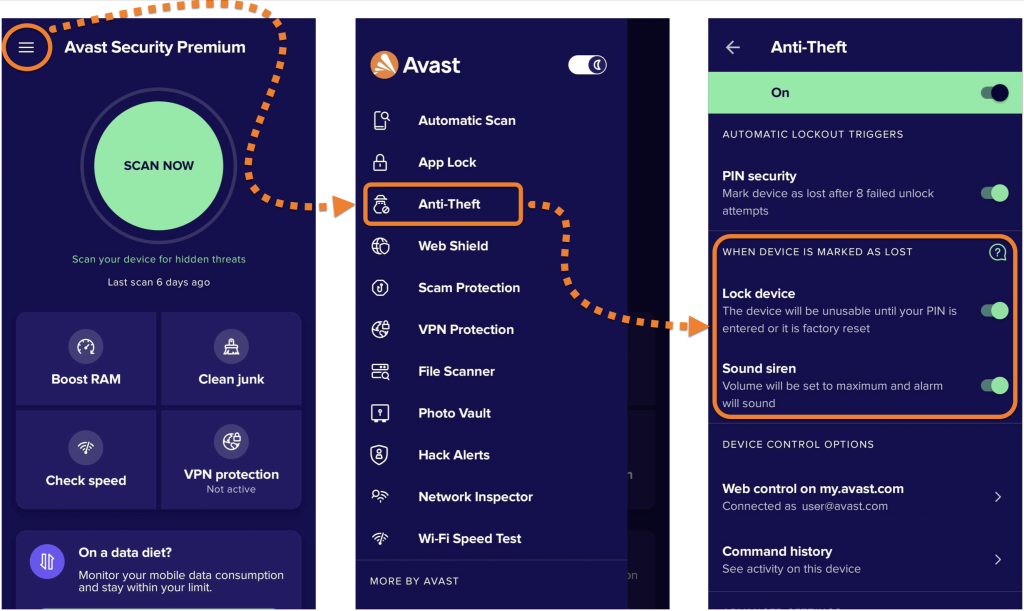

יש כמה דרכים לגלות את זה: חנויות אפליקציות רבות וארגונים מציעים הסמכות לאפליקציות שעומדות בסטנדרטים מסוימים של אבטחה. ההסמכות הללו נותנות למבקרים מושג על כמה מוצר ספציפי מאובטח, אך ייתכן שהן לא מכסות כל היבט ולכן נדרשת "חקירה" נוספת. לפני התקנת יישום, אנשים צריכים לבדוק את ההרשאות שהוא מבקש. אם הוא מבקש הרשאות שאינן נחוצות לפונקציונליות המיועדת שלו, זה יכול להיות דגל אדום. המחקר על המותג, הרקע והניסיון של המפתח הוא גם מאוד מועיל. חברה מכובדת נוטה יותר להיות בעלת מוצרים בטוחים ומוניטין חזק. משוב מאנשים אחרים ומומחים גם נותן למבקרים רעיון על יציבות האפליקציה ואבטחתה הכללית. יתרה מכך, אם היא לא עודכנה במשך זמן מה, זה עשוי להיות סימן שהמפתח לא מתעדכן עם האיומים האחרונים, כך שכל בעיה היא אפשרית. משתמשים לעיתים קרובות מורידים תוכנה מיוחדת כדי לסרוק את הטלפונים שלהם עבור איומים פוטנציאליים. לדוגמה:- Lookout Security & Antivirus סורק עבור וירוסים וסוגים אחרים של תוכנות זדוניות בנוסף להציע שירותי יצירת גיבוי ומיקום מכשירים מרחוק.

- Kaspersky מציעה גם כלי חזק להגנה פרואקטיבית עם אנטי-וירוס משולב, חומת אש, שמירה על פרטיות, בקרת הורים ועוד.

טיפים מובילים לאבטחת אפליקציות

כדי להימנע מכל נזק פוטנציאלי, חשוב להיות מודעים לסיכונים אפשריים ואיך להתמודד איתם בצורה יעילה. הנה טיפים מוכחים ליישום עכשיו!השתמש בפרקטיקות קידוד מאובטחות

אלה הם סט של הנחיות לזיהוי והסרה של פגמים פוטנציאליים באבטחה במהלך תהליך הפיתוח. הם עוזרים להבטיח שהאפליקציות הניידות נבנות עם תקני אבטחה בראש, ומפחיתים את הסיכון להתקפות. עקוב אחרי הכללים הללו כדי להגן על המוצר שלך:- אמת את כל הקלט, כולל קלט משתמש ונתונים ממקורות חיצוניים, כדי לוודא שהוא בפורמט הצפוי ואינו מכיל קוד זדוני.

- טפל בשגיאות ובחריגות כראוי כדי למנוע קריסות ולמזער את כמות המידע שיכול תוקף לקבל מהודעת השגיאה.

- יישם מנגנוני אימות ושליטה בגישה חזקים כדי למנוע גישה לא מורשית.

- בחר בפרוטוקולי HTTPS או SSL כדי להצפין נתונים במהלך העברה ולמנוע האזנה או שיבוש.

- יישם טכניקות ניהול מושבים מאובטחות, כגון זמני פסק זמן למושבים וטוקנים למושבים, כדי להגן מפני חטיפת מושבים.

- השתמש בחתימת קוד כדי להבטיח שהוא לא שונה וכדי לקבוע את זהות המפתח.

- הימנע מקידוד קשה של מידע רגיש, כגון סיסמאות ומפתחות, בקוד של האפליקציה ובצע בדיקות רגילות.

- הישאר מעודכן עם מגמות האבטחה האחרונות, והחל כל תיקון רלוונטי בהקדם האפשרי.

השתמש בהצפנה

זהו תהליך ההצפנה של נתונים כך שהם נגישים רק למקבל המיועד. הצפנה בדרך כלל משתמשת במפתח הן לתהליכי הצפנה והן לתהליכי פענוח, מה שהופך את זה הרבה יותר קשה עבור תוקפים לגנוב מידע פיננסי ופרטים אישיים אחרים. סטטיסטיקות אומרות ש-7 מיליון רשומות נתונים לא מוצפנות נפגעות כל יום, לפי דוח זה של Varonis, ולכן המצב חייב להשתנות. ישנם מספר סוגים של הצפנה:- סימטרי שבו נבחר אותו מפתח הן להצפנה והן לפענוח.

- אסימטרי שבו נבחר זוג מפתחות (מפתח ציבורי ומפתח פרטי).

- האשינג היא שיטת הצפנה חד-כיוונית שמייצרת פלט באורך קבוע מתוך קלט באורך משתנה. עובד הכי טוב לאחסון סיסמאות בצורה מאובטחת, למשל.

- הצפנת רמת קובץ מצפינה קבצים במצב מנוחה, כגון בזיכרון המכשיר או בשרת מרוחק.

- הצפנת רמת תחבורה מצפינה מידע במעבר, כגון כאשר הוא נשלח דרך רשת.

יישום מנגנוני אימות מאובטחים

אלה שיטות לספק גישה למשתמש למערכת תוך הגנה על הסודיות, שלמות וזמינות של נתונים. מנגנוני אימות כאלה בנוסף להצפנה כוללים: אימות רב-גורמי (MFA): מנגנון זה דורש מהמבקרים לספק יותר מסוג אחד של אישור כדי לקבל גישה, כגון שילוב של משהו שהם יודעים (למשל סיסמה), משהו שיש להם (למשל טוקן אישור שנשלח באמצעות SMS) ו/או משהו שהם (למשל ביומטריה). כניסה חד-פעמית (SSO): זה כאשר משתמשים צריכים להיכנס רק פעם אחת עם האישורים שלהם כדי לגשת למספר יישומים או שירותים בו זמנית, מבלי שיצטרכו להזין מחדש את האישורים שלהם עבור כל אחד מהם. רשימות בקרת גישה (ACLs): אלה אוכפות כללים מחמירים לגבי מי יכול לראות איזו מידע ואילו פעולות הם מבצעים בתוך תוכנה או ברשת.מגבלות הרשאות אפליקציה

הרשאות אפליקציה הן בקשות לגישה לתכונות מסוימות או לפרטים אישיים במכשיר. הגבלתן היא טובה לאבטחת האפליקציה מכיוון שהיא מסייעת להפחית את שטח ההתקפה. כאשר אפליקציה מבקשת הרשאות שאינן נחוצות לפונקציונליות המיועדת שלה, היא מגדילה את הסיכויים שגורם זדוני ימצא וינצל פגיעויות במוצר. לכן, אם תוקף מצליח לנצל פגיעות כזו באפליקציה שיש לה גישה למידע רגיש, הוא יכול לגנוב אותו. בנוסף, זה עוזר להגן על פרטיות המשתמש. כאשר אפליקציה מבקשת הרשאות מיותרות, היא עשויה לאסוף ולהשתמש בנתונים אישיים ללא ידיעת או הסכמת בעליהם.שמור על האפליקציה שלך מעודכנת

עדכונים באופן קבוע מכיוון שהם לעיתים קרובות מכילים תיקוני אבטחה חיוניים ותיקוני באגים. בנוסף, חשוב לעדכן יישומים במהירות מכיוון שפרצות נמצאות בגרסאות מיושנות בקלות רבה יותר. מפתחים עשויים גם להשתמש בעדכונים כדי להוסיף תכונות חדשות שמשפרות את הפונקציונליות, משפרות את עמידותו בפני סכנות דיגיטליות כלשהן.שכור מומחה אבטחת אפליקציות ניידות אם צריך

שכירת מומחה עשויה להיות מועילה מכיוון שיש להם את המומחיות הנדרשת כדי להעריך ולזהות סיכונים פוטנציאליים שעשויים להשפיע על מוצר. הם בודקים קוד, בודקים פגיעויות ומיישמים שיטות עבודה מומלצות העומדות בסטנדרטים ובתקנות של התעשייה. בנוסף, הם בדרך כלל מעודכנים היטב לגבי האיומים הנוכחיים ומספקים ייעוץ רלוונטי עדכני כיצד לאבטח את המוצר שלך בצורה יעילה יותר. איך למצוא את המועמד הטוב ביותר? קבעו איזה סוג של מומחיות אתם זקוקים, כגון ניסיון מוכח בהצפנה, שיטות קידוד מאובטחות או הערכות פגיעות. לאחר מכן, חפשו אנשי מקצוע עם ניסיון רלוונטי והסמכות קשורות כגון מקצוען מוסמך לאבטחת מערכות מידע (CISSP) או רואה חשבון מוסמך למערכות מידע (CISA).

תהיה לך אסטרטגיית API חזקה

ממשקי API מספקים את נקודת החיבור בין יישומים למקורות נתונים חיצוניים, מה שהופך אותם לפגיעים לתצורות שגויות ולהתקפות זדוניות. אסטרטגיית API חזקה תסייע להגן מפני סכנות אלו על ידי צמצום סיכונים באמצעות בקרת גישה, אימות, הרשאה, רישום, זיהוי חדירה, הצפנה וצורות אחרות של הגנה. בנוסף, אסטרטגיית API חזקה מאפשרת ארגון טוב יותר של ממשקי API בתוך הארכיטקטורה של היישום כדי להבטיח שהם יהיו מאובטחים ועדיין נגישים למשתמשים מורשים. השתמש בשיטות אימות כגון OAuth או JSON Web Tokens (JWT) כדי להבטיח שרק משתמשים מורשים יהיו להם גישה ל-API שלך. בנוסף, אשר את כל נתוני הקלט כדי לוודא שהם עומדים בדרישות של ה-API שלך ושאין בהם תוכן זדוני. השתמש ב-HTTPS כדי להצפין את כל התקשורת בין הלקוח לשרת כדי להגן מפני התקפות אדם באמצע, בנוסף שמור על ה-API שלך וכל התלויות מעודכנות כדי לוודא שכל פגיעות ידועות מתוקנות.אופטימיזציה של מטמון

מטמון הוא שיטה לאחסון נתונים המאפשרת זמני טעינה מהירים יותר, מכיוון שהיא מאוחסנת מקומית ולא נשלפת משרת בכל פעם. זה עובד על ידי שמירת נתונים בשימוש תדיר על המכשיר ושחזורם כאשר יש צורך, ובכך מפחית את זמני ההמתנה. לדוגמה, כאשר משתמשים ב-Google Maps או באפליקציית קניות מקוונת, טיולי המפה או תמונות המוצר נשמרות מקומית לגישה עתידית. זה עוזר לשפר את חוויית המשתמש על ידי הפיכת מוצר ליותר תגובתי ויעיל. מה על מומחי פיתוח אפליקציות להשתמש/ליישם כדי לייעל את המטמון?- ספריית או מסגרת מטמון, כמו OkHttp או Retrofit, כדי לטפל בזה אוטומטית.

- מאגר מפתחות-ערכים, כמו Realm, כדי לעשות זאת מקומית על המכשיר.

- אלגוריתם LRU כדי להדיח נתונים ישנים או פחות בשימוש מהמטמון.

- כותרות מטמון, כמו ETag או Last-Modified, כדי לקבוע אם המידע במטמון עדיין תקף.

- דחיסה כדי להפחית את כמות הנתונים שצריך לאחסן ולהעביר.

- מדיניות הדחת מטמון.

- שילוב של מטמון בצד הלקוח ובצד השרת.

- מתזמן משימות רקע כדי לרענן נתונים במטמון באופן קבוע.

ביצוע בדיקות חדירה

זהו תהליך שמשמש להעריך את אבטחת האפליקציה על ידי תקיפתה כדי לזהות חולשות פוטנציאליות. על ידי שימוש בטכניקות כמו פאזינג, הנדסה הפוכה או הזרקת קוד, בודקים יכולים לזהות פגמים בקוד ולספק המלצות לתיקון. בדיקות כאלה צריכות להתבצע באופן קבוע כדי להבטיח שהמוצר נמצא במעקב מתמיד עבור איומים כלשהם ומתקן במהירות עם עדכונים אם מתגלות בעיות כלשהן.לחברות: שקלו תוכנית פעולה לגניבת מכשירים

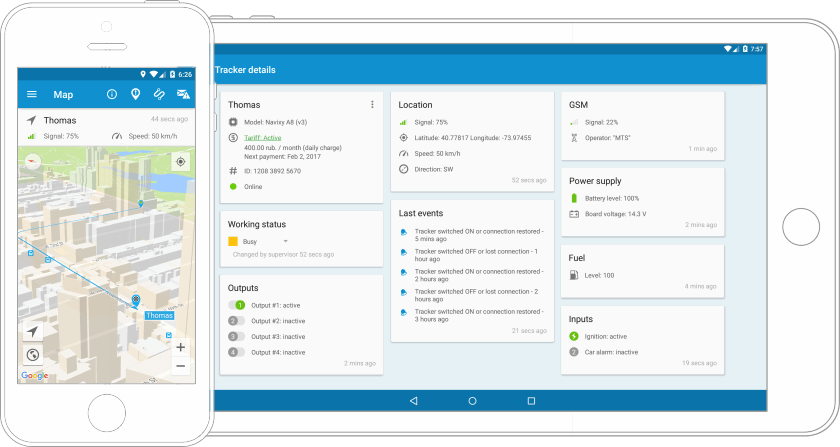

כל שנה, אלפי טלפונים הולכים לאיבוד או נגנבים ברחבי העולם, ומשאירים את הנתונים הרגישים שהם בדרך כלל מכילים חשופים לגניבה. כאשר מדובר במכשירים של חברות, כדי להפחית את הסיכון הזה, מחלקות ה-IT צריכות לספק תכונת מחיקה מרחוק כדי להסיר כל מידע חסוי שנשמר בטלפון חכם גנוב של החברה. אפילו טוב יותר, חברה יכולה למזער סיכון כזה על ידי יישום מדיניות המבטיחה שאין מידע אישי או חסוי שנשמר במכשירים מלכתחילה. מנע מצב לא נעים כזה על ידי ביצוע הצעדים הבאים:- השתמש בסיסמה או ב-PIN: דרישה לכך כדי לפתוח סמארטפון או מחשב נייד מוסיפה שכבת הגנה נוספת.

- השתמש בתוכנת מעקב אחרי מכשירים מכיוון שהיא עוזרת לאתר ולנעול אותו מרחוק.

- מגבל גישה לקבצים במכשיר על ידי יישום בקרות גישה מרחוק כדי למנוע כל פעילות לא מורשית.

- גבה באופן קבוע קבצים למיקום מאובטח, כך שתוכל לשחזר אותם מאוחר יותר.

- הודע מיד למחלקת ה-IT שלך אם המכשיר שלך אבד.

- בדוק את החשבונות שלך עבור כל פעילות חשודה ושנה את הסיסמאות שלך.

סיכום

חשוב לנקוט בצעדים הנדרשים כדי להבטיח שהנתונים שלך יישארו בטוחים. נקיטת אמצעים כמו הצפנת המידע, הקמת פרוטוקולי אימות, תיקון פגיעויות כאשר הן מתעוררות והטמעת תהליכי גיבוי כולם מסייעים להגן על המוצרים שלך מפני התקפות זדוניות. על ידי ביצוע שיטות עבודה מומלצות אלו, עסקים יכולים להיות בטוחים שהפרטים של הלקוחות שלהם מוגנים.Ein-des-ein מבטיח את הביטחון של המוצר שלך

Ein-des-ein היא חברה לעיצוב ופיתוח נייד. אנו מספקים שירותי פיתוח נייד והמומחים שלנו משתמשים במסגרת מודרנית ועוקבים אחרי תקני קוד כך שהם יודעים כיצד ליצור אפליקציה שהיא גם אמינה וגם נאה. יתרה מכך, יש לנו תהליכי בדיקה קפדניים כדי לוודא שהן נקיות מבאגים ופועלות היטב על מכשירים שונים. לא משנה איזו פלטפורמה תבחר, הצוות המנוסה שלנו מתמחה גם בפיתוח אנדרואיד וגם בפיתוח אפליקציות iOS כמו גם בעיצוב UI/UX. הנה כמה מהיתרונות שאתה מקבל כאשר אתה שוכר את צוות EDE:- סקירות קוד מקיפות ובדיקות אוטומטיות כדי להבטיח שנוהלי קידוד מאובטח נשמרים ואין פגיעויות במערכת.

- אחסון נתונים מאובטח עם הצפנה, אימות רב-שלבי ופרוטוקולי בקרת גישה במקום.

- פרטיות המשתמש הסופי מוגנת עם כלים כמו עמידה ברגולציה של GDPR, עמידה ברגולציה של HIPAA, ומסיכת נתונים.

- פרוטוקולי אבטחה מתקדמים להגנה מפני וקטורי התקפה זדוניים כמו התקפות DDoS, התקפות פישינג, הזרקות SQL וכו'.